Beratung zur Informationssicherheit

Im Bereich der Informationssicherheit bringen wir unsere langjährige Theorie- und Praxiserfahrung in die Sicherstellung eines gesetzlich geforderten Informationssicherheitsniveaus ein.

Dies umfasst insbesondere die Entwicklung und Dokumentation eines angemessenen IT-Sicherheitskonzeptes sowie die Einführung und Steuerung geeigneter Prozesse für den Betrieb eines adäquaten Informationssicherheitsmanagements.

Bei der Einhaltung rechtlicher Anforderungen u. a. gemäß NIS2, „BSI-Gesetz“ BSIG und korrelierender Gesetze verfolgen wir einen praxisnahen und betriebswirtschaftlich durchdachten Ansatz, der eine effiziente und zugleich wirksame Umsetzung der erforderlichen Maßnahmen ermöglicht.

Unsere Zuarbeiten, Empfehlungen und Hinweise im Kontext der Informationssicherheitsberatung stützen wir zudem auf die gängigen Normen und Standards wie u. a. die ISO 27001, B3S oder den BSI IT-Grundschutz sowie auf relevante Gerichtsurteile und Best-Practices zum Informationssicherheitsmanagement.

Die DGI AG unterstützt ihre Kunden im Rahmen der Beratung zur Informationssicherheit auf Wunsch z. B. in Bezug auf die Umsetzung der folgenden Aufgaben

- Unterstützung beim Aufbau einer Informationssicherheitsorganisation

- Unterstützung bei der Erarbeitung eines IT-Sicherheitskonzeptes

- Sensibilisierung / Schulung Ihrer Beschäftigten in Präsenz, Online oder als Webinar

- Verpflichtung der Beschäftigten auf die sichere und konforme Nutzung der betrieblichen IT

- Etablierung von Prozessen für das Informationssicherheitsvorfallmanagement inklusive Meldung, Analyse und Bewertung sowie der Einhaltung von Meldepflichten

- Erstellung einer Strukturanalyse

- Gewährleistung der Sicherheit der Verarbeitung insbesondere bei der Einführung und Änderung von Software-Anwendungen, IT-Systemen und KI-gestützten Verarbeitungen sowie von Geschäftsprozessen

- Durchführung erforderlicher Schutzbedarfsfeststellungen und Risikoanalysen

- Aufbau eines (Informationssicherheits-)Risikomanagementsystems

- Beauftragung von IT-Dienstleistern inkl. Vertragsvereinbarungen

- Gewährleistung der datenschutzkonformen Verarbeitung von personenbezogenen Daten

- Aufbau eines Informationssicherheitsmanagementsystems unter Berücksichtigung korrelierender Managementsysteme wie z. B. zum Datenschutz, zur Business Continuity, zum Qualitäts- oder zum Compliance Management

- Erstellung eines periodischen schriftlichen Tätigkeitsberichts bezüglich der Aktivitäten zum Informationssicherheitsmanagement als Dokumentationsnachweis gegenüber der Geschäftsleitung sowie der Aufsichtsbehörde

Für die kurzfristige und zügige Zuarbeit von geforderten Dokumentationen zum Informationssicherheitsmanagement beziehen wir unsere Vorlagen für die Konzepte, Richtlinien und sonstigen Regelungsdokumente gemäß unserem Katalog der Dokumente für die Umsetzung von Managementsystemen ein.

Auf Wunsch auditieren wir den momentanen Ist-Zustand Ihrer Informationssicherheitsprozesse und Informationssicherheitsmaßnahmen, um eine Kontrolle, Bewertung und Steuerung Ihres avisierten Informationssicherheitsniveaus vorzunehmen und gegebenenfalls weiterführende Informationssicherheitsmaßnahmen zur Optimierung aufzuzeigen.

Optional können Sie die DGI AG als externen IT-Sicherheitsbeauftragten benennen und von der verantwortungsbewussten Übernahme von Aufgaben dieser pflichtgemäßen Stabsstelle profitieren.

Gerne stehen wir für Ihre Anfragen zur Verfügung

ISO/IEC 27001

Die internationale Norm mit spezifizierten Anforderungen an die Einrichtung, Umsetzung, Aufrechtehrlatung und forlaufende Verbesserung eines dokumentierten ISMS.

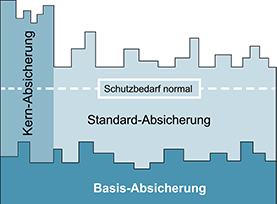

BSI IT-Grundschutz

Ein vom Bundesamt für Sicherheit in der Informationstechnik entwickeltes systematisches Vorgehen notwendige Sicherheitsmaßnahmen zu identifizieren und umzusetzen.

Kritische Infrastrukturen

Betreiber von Anlagen oder Systeme, die im Rahmen der Kritis-Verordnung als Ergänzung des IT-Sicherheitsgesetzes von erheblicher Bedeutung sind und deren Störung oder Zerstörung erhebliche Auswirkungen hätte.

Mobile Computing (BYOD)

Der gesicherte Betrieb mobiler Endgeräte und mobiler Anwendungen ist eine risikogesteuerte und ganzheitliche Aufgabe.

Ausbildungen und Seminare

Ausbildungen mit Personenzertifikat und Seminare zum beim Aufbau sowie der kontinuierlichen Aufrechterhaltung Ihres erforderlichen Know-hows.

Externer IT-Sicherheitsbeauftragter

Praxisnahe und ganzheitliche Beratung bei der Initiierung, der Umsetzung, dem Betrieb sowie der Aufrechterhaltung und Verbesserung Ihres ISMS.

Dokumente zu Managementsystemen

Erwerben Sie Dokumente zur Erstellung erforderlicher Dokumentationen zur Einhaltung geforderter Sorgfalts- und Verkehrssicherungs- sowie Rechenschaftspflichten.

Workshops

Die Durchführung eines Workshops bietet den großen Vorteil die branchen- und zielgruppenspezifischen Anforderungen detailliert vor Ort zu betrachten.

Kurzberatung

Überprüfen Sie selektiv bestehende Prozesse sowie Systematiken, Strukturen, Konzepte und Verfahrensweisen

Awareness-Veranstaltung

Um den rechtlichen und organisationsspezifischen Anforderungen gerecht werden zu können, ist eine regelmäßige Information und Sensibilisierung aller Beschäftigten unerlässlich.

Audit der Informationssicherheit

Unser systematisches Vorgehen bereitet Ihre Organisation auf die Einhaltung entsprechender Normen oder Rechtsvorschriften vor.

Zertifizierung

Wir unterstützten Sie bei der Aufnahme des IST-Zustand in dem zu zertifizierenden Bereich zu erlangen und begleiten Sie durch den gesamten Zertifizierungsprozess hindurch bis zum Erwerb des Zertifikats.